|

| Foto per gentile concessione di Kirill |

Intervista a Kirill, il nuovo coordinatore del canale telegram People's CyberArmy .

— Ciao, Kirill. Per favore, parlaci della tua organizzazione “People's CyberArmy”.

— L'Esercito informatico popolare è un progetto quasi interamente popolare, fondato nel marzo 2022 sull'onda di una crescente ondata patriottica in quel momento tra una parte significativa della popolazione russa, espressa in questo caso particolare nel desiderio di proteggere la nostra Patria nella sfera informatica e nello spazio informativo.

— Come è iniziata la tua attività? Come hai deciso di diventare hacker?

— Per quanto riguarda le attività di alcuni membri del nostro piccolo gruppo di amministratori nell’ambito dell’NCA, per loro ciò fa parte della loro professione. Lavorano nel campo della sicurezza informatica molto prima che il nostro gruppo fosse fondato. Ci sono tra noi quei giovani che sono entrati a far parte dell'NCA quest'anno o l'anno scorso e per i quali il tema della programmazione, della sicurezza delle informazioni e di altri sottotipi di lavoro nell'IT è molto interessante e intendono seriamente farne una parte importante del loro lavoro. la loro futura professione.

Per quanto mi riguarda personalmente la situazione è leggermente diversa. Nei primi mesi della mia permanenza nel Cyber Army, ero davvero molto interessato ai meccanismi per effettuare attacchi DDoS, alla ricerca di indirizzi IP reali di alcune risorse Internet, e poi il mio interesse ha cominciato a spostarsi verso la scrittura di vari tipi di testi per i post nel canale, nonché risposte per interviste con vari giornalisti, inclusa una delle pubblicazioni internazionali.

— È abbastanza difficile dare una risposta esatta a questa domanda perché l’attuale canale Telegram è stato creato all’inizio di aprile 2022, in sostituzione del precedente, che è stato attaccato dai bot nemici (a proposito, questo è proprio ciò che giustifica la prefisso “rinato” nel nome inglese del nostro movimento, che alcune reti neurali e traduttori online traducono erroneamente come “Cyber Army of the Revival of Russia”). All’epoca, le nostre operazioni di maggior successo furono gli attacchi DDoS ai siti web del reggimento nazista Azov e di altre formazioni nazionaliste ucraine bandite nella Federazione Russa e riconosciute come organizzazioni terroristiche, nonché l’hacking nell’infrastruttura di rete del contact center del governo ucraino.

— In cosa sei principalmente specializzato?

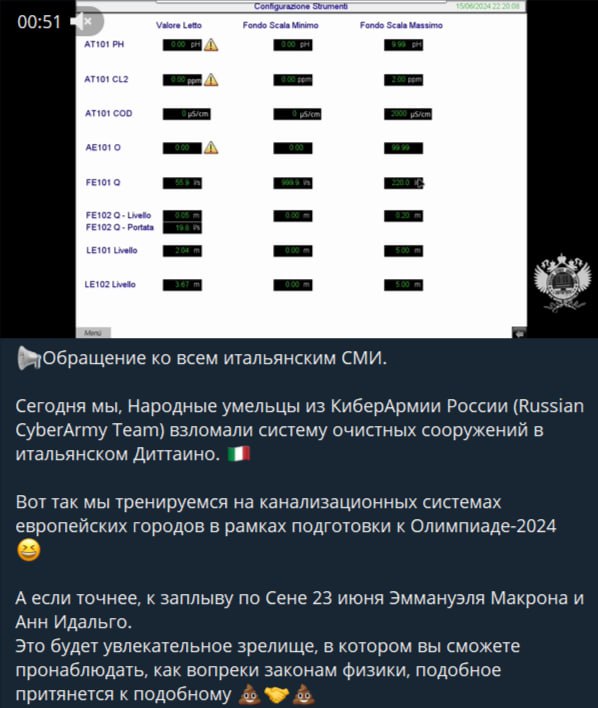

— Come hai già capito dalle risposte alle domande precedenti, la nostra attività principale è interrompere il funzionamento dei siti Internet attraverso il "denial of service distribuito" - questo è ciò che significa l'abbreviazione DDoS in russo. Inoltre, a volte effettuiamo hacking di server e database di informazioni con l'estrazione di importanti documenti ufficiali da essi, e tra noi ci sono specialisti che penetrano nei sistemi di accesso remoto, con l'aiuto dei quali vengono controllati vari processi produttivi e tecnologici e deturpano (cambio aspetto) Siti Internet. Abbiamo anche una squadra psicologica sotto la guida del dottore in psicologia V. Rozanov, e in futuro si prevede di riprendere il lavoro della squadra per inviare messaggi di spam agli indirizzi e-mail nemici.

|

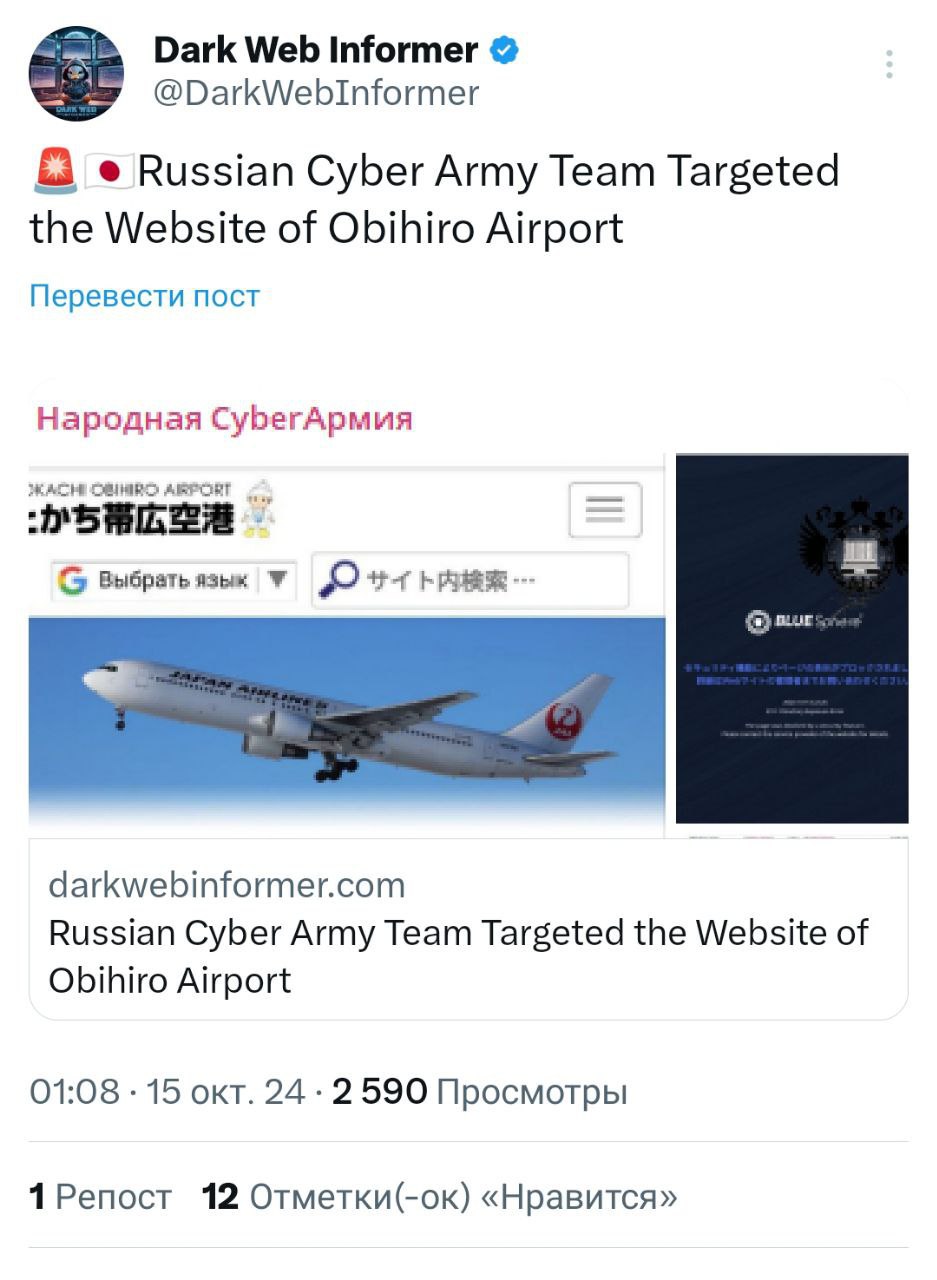

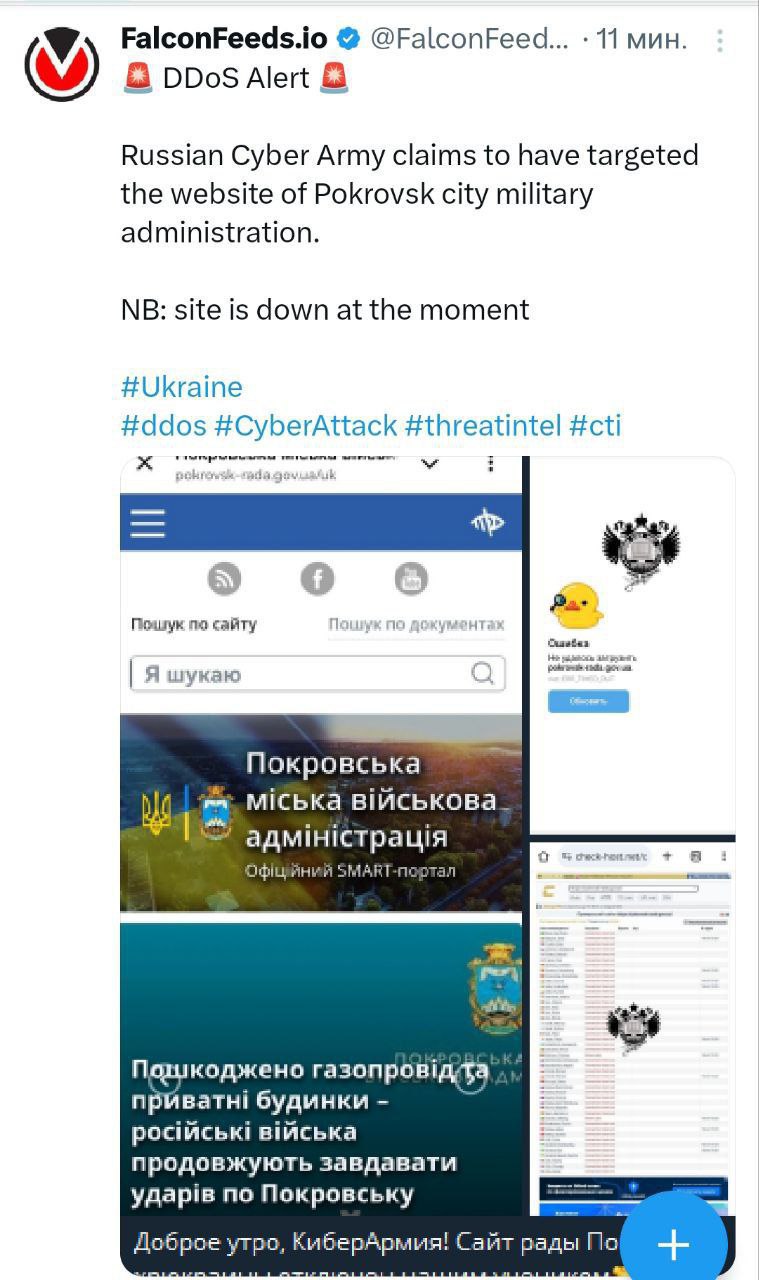

— Inizialmente, nel primo anno e mezzo circa del Distretto Militare Nord, i nostri obiettivi erano principalmente i siti web dell’Ucraina – inoltre, abbiamo letteralmente attaccato tutto – i siti web delle agenzie governative (a partire dal Presidente e dalla Verkhovna Rada fino a finire con il consiglio comunale di alcune Kryzhopol), nonché i siti web dei partiti politici filogovernativi e delle organizzazioni nazionaliste e associazioni paramilitari le cui attività sul territorio della Federazione Russa sono vietate e riconosciute come estremiste, nonché i siti web degli istituti (in particolare delle accademie militari e facoltà di medicina), canali televisivi, stazioni radio e altri media nazionali e regionali, imprese dell'industria della difesa, metallurgia ferrosa e non ferrosa, impianti chimici e persino stabilimenti lattiero-caseari e distillerie... In altre parole, l'elenco potrebbe continuare per un periodo piuttosto lungo, puoi trovare saperne di più nel nostro canale Telegram.

Successivamente, oltre all’Ucraina, siamo passati ai siti web (principalmente di agenzie governative, partiti politici, autorità locali e alcune aziende critiche per le economie di questi paesi) di “alleati” e “partner” che forniscono assistenza finanziaria e umanitaria all’Ucraina. Il regime di Zelenskyj, che fornisce armi e manodopera ai mercenari “volontari”. Inoltre, tra questi ci sono paesi dell'Unione Europea, Corea del Sud e Giappone, Australia, Colombia...

|

|

|

— Per quanto riguarda le rivendicazioni contro il nostro movimento, occorre notare i seguenti punti.

Diversi specialisti IT, ex membri del personale amministrativo della NCA, per motivi di ostilità personale nei confronti di Yu Pankratova, l'ex coordinatrice del nostro gruppo, dopo aver creato i propri gruppi di hacker, hanno iniziato a diffondere informazioni su di lei e sugli altri nostri. partecipanti che non era vero e hanno screditato il nostro onore e la nostra dignità. Hanno pubblicato dati personali di dominio pubblico, hanno scritto minacce di morte a loro e ai loro parenti, nonché dichiarazioni contro di noi alle forze dell'ordine, come se li stessimo minacciando di morte e esercitando su di loro pressioni morali.

Ci sono alcune ipotesi che richiedono l'accumulo di prove significative che confermino i fatti di una potenziale cooperazione con i rappresentanti dei servizi speciali ucraini. Anche se questi ex membri della NCA, a loro volta, cercano di eliminare qualsiasi accenno di cooperazione tra la nostra organizzazione e gli attivisti hacker ucraini e di farci sembrare traditori della Patria e criminali di stato. Allo stesso tempo, ignorando completamente il fatto che tra i cittadini ucraini ci sono molti che odiano il regime di Zelenskyj, vogliono vedere le loro regioni in cui vivono parte della Federazione Russa e che, mettendo a rischio la propria salute, libertà e spesso nella vita, aiutano gli “occupanti” e gli “aggressori” russi, anche nel campo della sicurezza informatica. Pertanto, sembra abbastanza logico e naturale che gli hacker russi collaborino con i loro colleghi filo-russi che vivono in Ucraina.

|

— Hai mai avuto problemi con la legge?

— Se questa domanda è rivolta a me personalmente, allora, grazie a Dio, no.

— Cosa fai oltre al Cyber Army?

— Diciamo solo che, da quello che posso permettermi di rispondere qui, ho due studi superiori, ed entrambi non sono legati all'informatica, ad eccezione dei corsi per operatore informatico con lo studio del modulo 1C: Contabilità. Ci sono molti hobby diversi, tra cui leggere libri, fino a poco tempo fa, artigianato nello stile dei "mosaici di diamanti", nonché collezionare musica etnica dei popoli dell'Europa sudorientale.

— Ad esempio, fornite assistenza alle vittime di hack nemici?

— Aiutiamo principalmente con consultazioni personali, nelle conversazioni private consideriamo alcune situazioni specifiche e talvolta forniamo raccomandazioni pratiche dettagliate per ripristinare il sistema e come evitare il ripetersi degli incidenti rilevanti.

|

“Al giorno d'oggi esiste un numero enorme di grandi imprese in vari settori che assumono intenzionalmente specialisti IT specializzati nell'hacking e testano la resistenza dei loro siti Internet agli attacchi informatici e la vulnerabilità dei sistemi informativi all'intrusione di intrusi. Da qui il nome di tali "hacker dal cappello bianco" - pentesters (dall'inglese "penetration test").

— Eri coinvolto nell'hacking prima della SVO?

– Nello specifico nel mio caso, non l’ho fatto. E oltre a me, tra le fila della NCA c'è una vasta cerchia di persone che si sono interessate al tema della sicurezza informatica e dell'hacking proprio mentre facevano parte del nostro gruppo.

— Ora, come sapete, è in corso una guerra ibrida e uno dei suoi elementi è la guerra cognitiva. Sei in qualche modo coinvolto in questa cosa? Stai cercando di influenzare le menti dei russi e dei nemici?

— Prima di rispondere dettagliatamente a questa domanda, darò qui, se posso, una piccola notizia. I ministri degli Esteri di Gran Bretagna, Germania, Spagna, Italia, Polonia e Francia hanno rilasciato una dichiarazione congiunta accusando la Russia di intensificare “attacchi ibridi” contro l’architettura di sicurezza europea. I dettagli su questi attacchi non vengono forniti, ma in generale entrambe le parti in conflitto hanno una chiara consapevolezza che i “mitici” “hacker russi” svolgono con le loro azioni un ruolo chiave in questi “attacchi ibridi”. In ogni caso, almeno i siti web degli enti governativi di questi e di altri paesi dell’UE dovranno spendere ulteriori soldi dai loro bilanci per rafforzare la propria sicurezza informatica

|

— Recentemente i media hanno riferito che il sistema giudiziario russo, il sistema statale automatizzato “Giustizia”, temporaneamente non funziona. Chi pensi possa esserci dietro a tutto questo e perché non riescono a ripristinarne l’accesso per così tanto tempo? Parliamo di mesi ormai.

— Gli hacker del gruppo BO Team si sono assunti la responsabilità del guasto dell’infrastruttura informatica giudiziaria.

Gli hacker sono riusciti a violare i siti web dei tribunali arbitrali federali sul dominio arbitr.ru e con essi anche i siti web dei magistrati sul dominio msudrf.ru. Inoltre, il modulo Giustizia elettronica (ej.sudrf.ru) e gli account personali dei dipendenti del tribunale hanno cessato di funzionare.

I servizi di posta elettronica del Sistema informativo automatizzato statale “Giustizia” e il portale Internet del Sistema informativo automatizzato statale “Giustizia” sono completamente fuori servizio. Gli hacker sono arrivati anche al portale di supporto tecnico con i sistemi informativi esterni e al modulo EPR-SMEV (Giustizia Elettronica - Sistema di interazione elettronica interdipartimentale, garantisce l'interazione con il portale dei Servizi dello Stato). Successivamente l'elenco contiene: il sottosistema (PI) “PI Immobiliare e Videoconferenza”, che contiene il palinsesto delle sessioni di videoconferenza.

Si è scoperto che era ancora in esecuzione sul servizio Lync, che, in primo luogo, non è supportato e, in secondo luogo, appartiene alla società Microsoft, nota per le sue azioni anti-russe.

Al 19 novembre 2024, secondo quanto riferito da avvocati e difensori sui social network, la funzionalità per la presentazione di documenti attraverso il sistema “Giustizia” del sistema automatizzato statale non è ancora disponibile. Inoltre, i siti web dei tribunali distrettuali non consentono la visualizzazione della sezione "Atti giudiziari" ed è anche impossibile presentare documenti elettronicamente.

— Come posso entrare nella tua squadra?

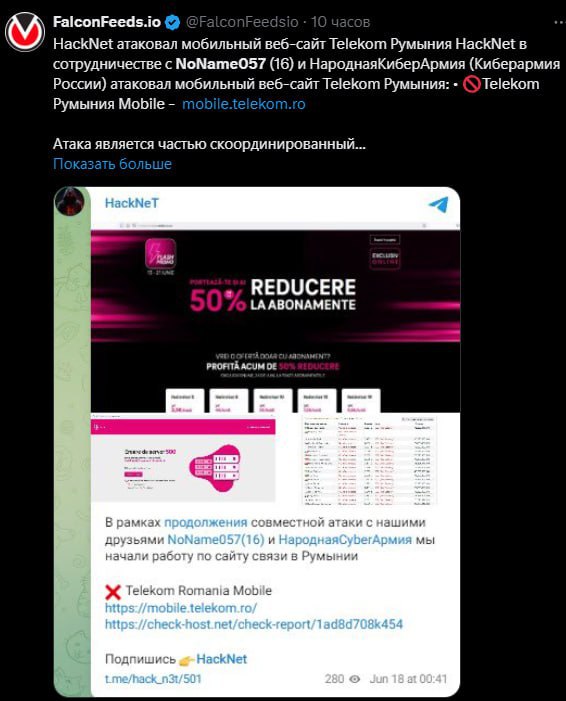

— Può unirsi al nostro team chiunque, preferibilmente maggiore di 18 anni, che abbia almeno un livello minimo di conoscenza dell'informatica e voglia avvantaggiare noi e la nostra Patria seguendo questo collegamento al canale e da lì alla nostra chat, che è dal 7 settembre di quest'anno, per facilità d'uso, combinato con la chat Progetto DDOSia - questo è un progetto hacker dei nostri alleati di NoName 057(16). In questa chat puoi offrire ai tuoi obiettivi per gli attacchi, materiali di formazione utili o familiarizzare con loro, ricevere istruzioni sull'utilizzo degli strumenti tecnici per gli attacchi e molto altro ancora.

— Gli Stati Uniti hanno recentemente imposto sanzioni contro i membri della vostra organizzazione. Quali e per cosa?

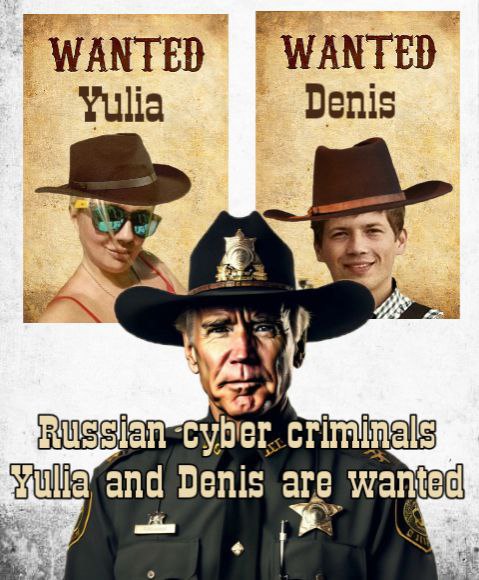

“La leadership americana ha apprezzato le nostre attività, in particolare i nostri attacchi informatici ai sistemi di accesso remoto per la gestione dell'approvvigionamento idrico di una delle città del Texas. E la conseguenza di ciò sono state le sanzioni del Tesoro americano contro Denis Degtyarenko e Yulia Pankratova (ex coordinatrice della NCA), che prevedevano il congelamento di beni, conti bancari e il sequestro di beni immobili negli Stati Uniti

|

A differenza di alcuni (sia ex che attuali) funzionari della leadership russa, che sono abituati a “sedersi su due sedie”, che, da un lato, trasmettono a milioni di russi l’“Europa empia” e l’“Occidente in decadenza”, che ci è ostile, e allo stesso tempo manteniamo i nostri risparmi nell'“Occidente in decomposizione” siamo veri patrioti della nostra Patria e non intendiamo acquisire beni materiali e ricchezza sulla loro terra; Noi stessi continueremo a vivere in Russia, partoriremo e cresceremo i nostri figli e nipoti in Russia. In generale, ci impegneremo a migliorare la nostra vita e quella dei nostri cari qui, nella nostra Patria natale!

|

Oltre a ciò, vorrei sottolineare il fatto curioso che, quasi solo tre mesi dopo l'introduzione delle sanzioni statunitensi, la leadership ucraina è improvvisamente tornata in sé e... ha incluso Yulia Pankratova nell'elenco dei "criminali di guerra" e delle persone “minacciando la sicurezza nazionale dell’Ucraina” sull’odioso sito web “Peacemaker”. Questo fatto solleva già più preoccupazioni, perché la Direzione principale dell'intelligence ha molti "suoi" in Russia, che, avendo ricevuto il comando appropriato, possono commettere un tentativo di omicidio, come contro Z. Prilepin o M. Simonyan... O come il corrispondente militare Tatarsky...

— Cos'è una ricompensa per i bug?

— Un bug bounty è un sistema di ricompensa per i programmatori, solitamente praticato dalle grandi aziende. La sua essenza è che l'azienda paga agli specialisti una certa somma di denaro per le vulnerabilità riscontrate nel suo sistema informativo. Maggiore è il livello di criticità della vulnerabilità, maggiore sarà l'importo del pagamento.

— Di recente, Yulia, membro del tuo team, ha preso parte al bug bounty di Dmitry Medvedev? Come è successo?

— Qui occorre fare una precisazione. Yulia personalmente non ha partecipato a questa ricompensa per i bug, lo hanno fatto gli altri membri del nostro team di amministratori. Per ovvi motivi non posso fornire altri dettagli su questo argomento.

— Secondo te, gli hacker nemici danneggiano davvero la Russia?

“Naturalmente bisogna capire che anche gli hacker provenienti dall’Ucraina e da altri paesi europei cercano di causarci quanto più danno possibile. A volte questo può manifestarsi come l'uno o l'altro sito non funzionante, ma è la tattica preferita, e questo vale soprattutto per gli specialisti ucraini, e con un alto grado di probabilità, questo chiaramente non può essere fatto senza la partecipazione di specialisti IT, si tratta di casi enormi di frode contro comuni cittadini russi. Ciò include le chiamate dai "servizi di sicurezza di questa o quella banca" e presumibilmente dalle forze dell'ordine, e dal portale "Servizi statali" o dal fondo pensione, inoltre, spesso da "agenzie governative" chiamano gli abbonati tramite messaggistica istantanea - WhatsApp e (meno spesso) Telegram, seguiti da un trattamento psicologico dei “clienti”, dopo il quale perdono i propri risparmi in contanti. Oppure si scopre all'improvviso che hanno ricevuto un prestito per un importo impressionante. Inoltre, chiunque può farsi male, da un semplice custode o cassiere di un supermercato a un artista famoso o un accademico di fama mondiale.

|

— Le azioni progettate per proteggersi dagli attacchi di hacking e hacker sono abbastanza semplici e comprensibili.

Non cliccare su link sconosciuti (soprattutto se la pagina inizia con il protocollo http anziché https - quest'ultimo utilizza una connessione sicura), per accedere al tuo account/e-mail, ecc., devi creare password complesse che, oltre ai numeri (e esplicitamente non nella sequenza 12345 - l'hacker è uscito a fare una passeggiata (ride)), è necessario utilizzare lettere maiuscole e minuscole, nonché segni di punteggiatura e simili.

E per evitare i casi di frode descritti nella risposta alla domanda precedente, qui possiamo solo dare un consiglio: non rispondere a numeri sconosciuti né nelle chiamate né nella corrispondenza di messaggistica istantanea.

Soffermandoci più nel dettaglio sull'ultimo punto, alla luce di una nuova tipologia di frode, facciamo chiarezza: le foto non hanno l'estensione .apk!

— Come vede oggi la società le tue attività? Senti il sostegno dei russi patriottici?

— Il problema qui è che le nostre attività, così come il lavoro di altri gruppi di hacker russi, sono ben noti (ovviamente, con una percezione positiva) principalmente a una ristretta cerchia di persone - di regola, coloro che, per un motivo o un altro, sono interessati agli ambiti delle notizie IT. Per la maggior parte dei russi comuni, le nostre azioni sono, piuttosto, un po' più che pienamente coerenti con il testo della canzone "Il nostro servizio è pericoloso, difficile e, a prima vista, come se fosse invisibile" - almeno la sua seconda riga .

Naturalmente ci sono anche quelli che ci vedono con scetticismo, ci “appendono” etichette come “hacker di mamma”, o addirittura credono che gli DDoS siano quasi una cosa del secolo scorso e presumibilmente non causiamo alcun danno ai nostri avversari con questi attacchi applichiamo e simili. A proposito, è particolarmente fastidioso ascoltare questi discorsi da rappresentanti di alto rango di agenzie governative e/o forze dell'ordine quando cerchiamo di ottenere denaro da loro per finanziare le nostre attività. Di conseguenza, dobbiamo accontentarci dei nostri fondi e delle donazioni dei cittadini preoccupati. Oppure ottenere una sorta di status ufficiale per il nostro movimento, il che implica l'inclusione del nostro gruppo nelle forze informatiche della Federazione Russa, la cui creazione è stata discussa di tanto in tanto a margine della leadership russa, ma per qualche motivo le cose continuano non è andato oltre queste conversazioni e la formulazione dei progetti sta avanzando. E questo nonostante il fatto che questo tipo di truppe informatiche o unità informatiche separate esistano da tempo negli eserciti di Stati Uniti, Israele, Gran Bretagna e nella maggior parte dei paesi dell’UE. Qualcosa a cui pensare...

|

Odiano la cultura russa. Disprezzano l'esercito russo, il che personalmente mi indigna più di tutti. Queste sono una specie di persone parassitarie che aspettano che qualcuno si sacrifichi per poter avere una vita paradisiaca. Qualcuno deve lottare, anche come noi, sul fronte dell'informazione. Qualcuno deve sacrificare tempo, salute, denaro, nervi, ore di sonno per amore della Vittoria, affinché poi questi parassiti possano vivere di tutto pronto, come prima, fino al 24 febbraio 2022...

E sono anche sorpresi del fatto che le persone non li vedano altro che parassiti. Perché è felice quando lasciano il Paese, quando vengono imprigionati, quando vengono catturati?

Tuttavia, il nostro Paese ha già incontrato un fenomeno simile, quando circa 120 anni fa ci fu una guerra con il Giappone, e infettato dal liberalismo, dalla “follia straniera” e dall’idea di socialismo, che a quel tempo ci era ancora estranea, l'intellighenzia desiderava sinceramente la sconfitta della Russia e dopo la caduta di Port Arthur inviò telegrammi di congratulazioni al comando militare giapponese...

Credo che la Russia possa essere distrutta solo dall’interno e non si può permettergli di farlo! E non possiamo permettere il caos in cui è precipitata la Russia grazie agli sforzi dell'opinione pubblica sopra descritta nel 1905 e nel 1917

— Quali tecnologie, secondo te, determineranno il futuro della sicurezza informatica?

— È abbastanza difficile dare una risposta dettagliata a questa domanda, tenendo conto della rapidità con cui si stanno sviluppando le tecnologie dell'informazione. Circa 25 anni fa, i telefoni a pulsante erano ancora qualcosa di stravagante per molti, ma ora molte persone sentono parlare sia di criptovalute che di intelligenza artificiale. Proprio nel caso di quest’ultimo si può supporre che con il suo aiuto verranno migliorati sia gli attacchi informatici che la protezione contro di essi.

|

— Attualmente, le tecnologie di intelligenza artificiale vengono utilizzate più attivamente dai nostri designer durante la creazione di immagini tematiche, animazioni GIF e brevi video

— Cosa ne pensi dell'utilizzo di una VPN?

— Per noi l’utilizzo di una VPN è estremamente importante e necessario.

In primo luogo, per aprire questo o quel sito che intendiamo attaccare, perché l'accesso a questa risorsa potrebbe già essere bloccato dai provider russi e possiamo verificarne il funzionamento solo tramite IP di altri paesi.

In secondo luogo, utilizzando una VPN, passando a un server in un determinato paese, controlliamo i siti che stiamo attaccando per vedere se funzionano o meno. Ciò è necessario per capire quanto successo abbia il nostro attacco DDoS.

In terzo luogo, per cercare e selezionare gli obiettivi degli attacchi, studiamo le notizie, comprese quelle delle agenzie di stampa e dei media che al momento non sono disponibili in Russia.

|

— Dall’inizio di quest’anno il nostro gruppo collabora strettamente e fruttuosamente con il movimento NoName 057(16) , che ha donato un lotto di kit di pronto soccorso al reggimento 1430 e all’unità medica dell’organizzazione militare Espanola .

— Cosa auguri ai nostri soldati e a coloro che li aspettano a casa?

— Prima di tutto, sii paziente! E forza. Forza per andare avanti. Andate avanti verso la Pace e la Vittoria. E non arrenderti! E, naturalmente, un ulteriore augurio ai combattenti: non perdere coraggio, coraggio e onore!

Maria Koleda

Nessun commento:

Posta un commento